Continuity Cyber Shield

Servizi di difesa

Accessi o comportamenti anomali? Dipendenti o fornitori infedeli?

La nostra soluzione è progettata per garantire un elevato livello di sicurezza e consapevolezza.

Proteggi postazioni di lavoro e server creando una difesa efficace contro virus e vulnerabilità, assicurando al contempo il monitoraggio continuo di attività e accessi. Tutto integrato anche con Microsoft 365 e Google Workspace.

Rinforza le tue difese digitali

Mantieni il controllo monitorando gli accessi amministrativi, i flussi documentali, il trattamento dei dati, l’inserimento di unità di archiviazione e molto altro.

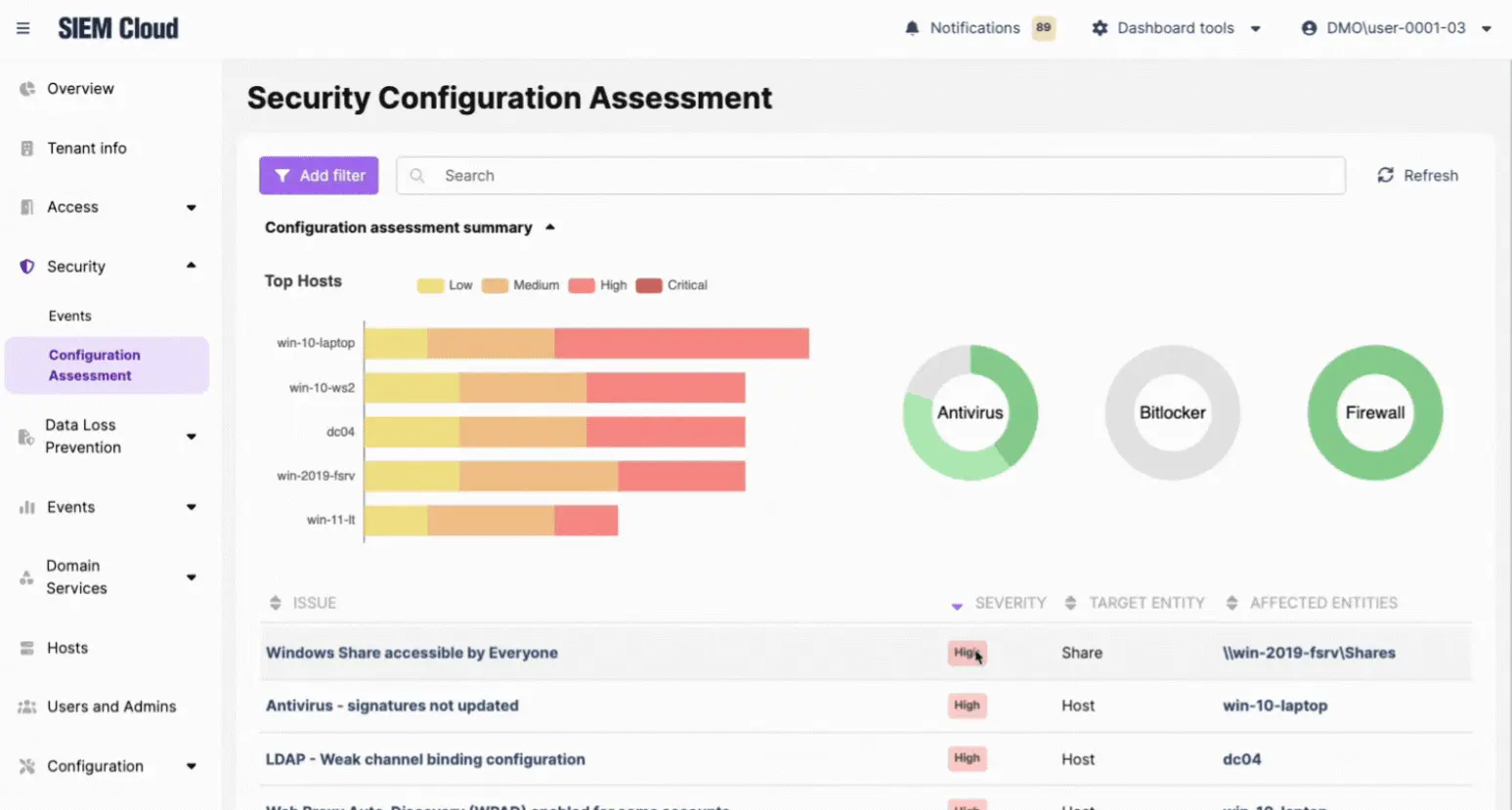

XDR - identificazione e gestione delle vulnerabilità

Rilevamento proattivo e mitigazione dei rischi tramite Wazuh.

Gestione degli aggiornamenti

applicazione tempestiva di patch e update secondo un piano basato sull'impatto.

Antivirus

Gestione centralizzata, presidio delle minacce, valutate per impatto,

frequenza e gravità.

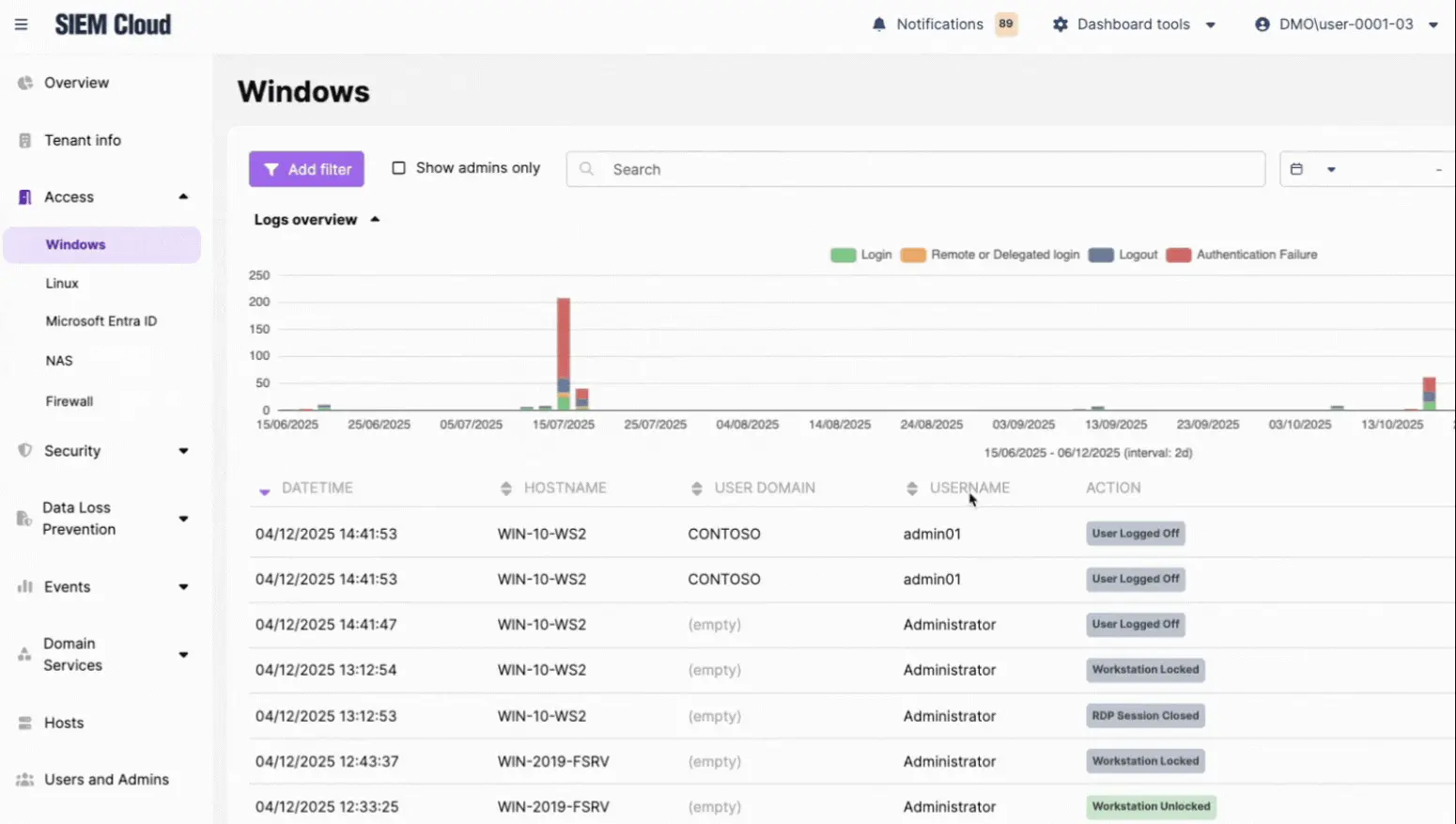

SIEM

monitoraggio continuo degli eventi,

integrato con DLP (Data Loss Prevention) e gestione dei log con marcatura temporale affidata a un fornitore terzo italiano.

SIEM - Traccia gli accessi e difendi i tuoi dati

Antivirus & aggiornamenti - Valorizza ciò che è già in uso

Funzionalità principali

Strumenti essenziali per il successo.

Modifica delle icone

Fai doppio clic su un'icona per sostituirla con una a tua scelta.

Duplicazione

Duplica i blocchi e le colonne per aggiungere funzionalità.

Rimozione dei blocchi

Seleziona e rimuovi i blocchi per eliminare funzionalità.

Nei server e nei computer degli utenti viene installato un agente

(anche in modo automatizzato) che si occupa di raccogliere i log

ed inviarli al centro di elaborazione, analisi e prevenzione.

I risultati sono organizzati in una dashboard facilmente

consultabile categorizzati per criticità. Gli eventi più critici prevedono un nostro intervento tempestivo.

Questo tipo di soluzioni permettono di ottenere la conformità normativa per il GDPR.

Il centro di elaborazione elabora e conserva i log con marcatura

temporale, identificando gli aspetti che solitamente sono considerati importanti secondo le linee giuda della sicurezza informatica.

La soluzione viene fornita da un fornitore terzo (Italiano) il quale

conserva anche i logs a norma di legge in un’infrastruttura

esterna a noi non accessibile.

Continuity Cyber Shield ha un costo mensile che cambia in base

al volume. Può essere attivato gratuitamente per un periodo

di prova.

Imprevisti impossibili

da prevedere? Niente paura!

Fin dal primo giorno, abbiamo ideato una copertura completa pensata per te: Zero Pensieri. Vivi la tua giornata senza preoccupazioni, ci pensiamo noi.

Hardware, aggiornamenti, monitoraggio, interventi e manutenzioni senza costi aggiuntivi.